اخلاء مسؤولية | DISCLAIMER

في يوم الخميس ، أعلن فريق Jenkins الأمني عن 34 ثغرة أمنية تؤثر على 29 مكونًا إضافيًا لخادم أتمتة Jenkins مفتوح المصدر ، 29 من الأخطاء لا تزال في انتظار التصحيح.

تعد Jenkins منصة شائعة للغاية (مع دعم لأكثر من 1700 مكون إضافي) تستخدمها الشركات في جميع أنحاء العالم لبناء البرامج واختبارها ونشرها.

تتراوح الدرجات الأساسية لـ CVSS ذات الأيام الصفرية من منخفضة إلى عالية الخطورة ، ووفقًا لإحصائيات Jenkins ، تحتوي المكونات الإضافية المتأثرة على أكثر من 22000 عملية تثبيت.

تتضمن القائمة الكاملة للعيوب التي لم يتم تصحيحها بعد ، أخطاء XSS و Stored XSS وأخطاء Cross-Site Request Forgery (CSRF) وفحوصات الأذونات المفقودة أو غير الصحيحة ، بالإضافة إلى كلمات المرور والأسرار ومفاتيح واجهة برمجة التطبيقات والرموز المميزة المخزنة في نص عادي.

لحسن الحظ ، تتطلب معظم الخطورة ، وهي خطرة للغاية صفر أيام ، تفاعل المستخدم ليتم استغلاله في هجمات منخفضة التعقيد من قبل مهاجمين عن بُعد بامتيازات منخفضة.

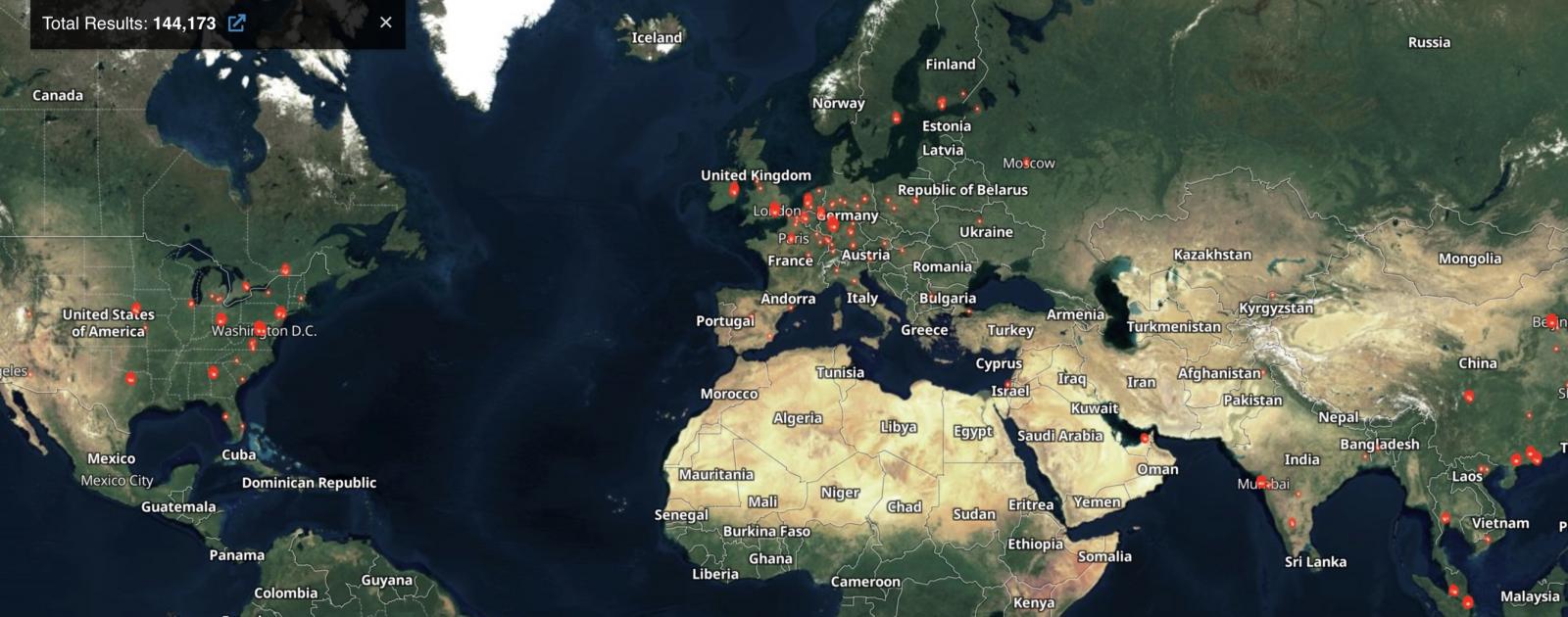

استنادًا إلى بيانات Shodan ، يوجد حاليًا أكثر من 144000 خادم Jenkins معرض للإنترنت يمكن استهدافه في الهجمات في حالة تشغيل مكون إضافي غير مصحح.

بينما قام فريق Jenkins بتصحيح أربعة من المكونات الإضافية (على سبيل المثال ، GitLab ، وطلبات البرنامج المساعد ، و TestNG Results ، و XebiaLabs XL Release) ، لا تزال هناك قائمة طويلة من المكونات الضعيفة ، بما في ذلك:

إنشاء المكوِّن الإضافي للإخطارات يصل إلى 1.5.0 ويتضمن ذلك

بناء مقاييس البرنامج المساعد تصل إلى 1.3

Cisco Spark Plugin يصل إلى 1.1.1

نشر المكوِّن الإضافي للوحة معلومات النشر حتى 1.0.10

ملحق استعلام Elasticsearch يصل إلى 1.2

البرنامج الإضافي eXtreme Feedback Panel يصل إلى 2.0.1 ويتضمن ذلك

فشل الوظيفة الإضافية Deactivator Plugin بما يصل إلى 1.2.1

GitLab Plugin يصل إلى 1.5.34

HPE Network Virtualization Plugin يصل إلى 1.0 ويتضمن

Jigomerge Plugin يصل إلى 0.9

مصفوفة إعادة تحميل البرنامج المساعد حتى 1.1.3

OpsGenie Plugin يصل إلى 1.9

مؤامرة البرنامج المساعد تصل إلى 2.1.10

البرنامج المساعد لوراثة المشروع حتى 21.04.03.21

وصفة البرنامج المساعد تصل إلى 1.2

طلب إعادة تسمية البرنامج المساعد أو حذفه حتى 1.1.0

طلبات البرنامج المساعد تصل إلى 2.2.16

البرنامج المساعد الناشر للنص المنسق يصل إلى 1.4

RocketChat Notifier Plugin يصل إلى 1.5.2

البرنامج المساعد RQM يصل إلى 2.8

برنامج تنبيه Skype يصل إلى 1.1.0 ويتضمن ذلك

البرنامج المساعد لنتائج TestNG يصل إلى 554.va4a552116332 ويتضمن ذلك

التحقق من صحة المكون الإضافي لمعلمات البريد الإلكتروني حتى 1.10

XebiaLabs XL Release Plugin يصل إلى 22.0.0

XPath Configuration Viewer Plugin يصل إلى 1.1.1

قال فريق جينكينز الأمني عند وصفه لنقاط الضعف التي لم يتم إصلاحها: “اعتبارًا من نشر هذا الاستشارة ، لا يوجد حل”.

في حين أن أياً من الثغرات الأمنية ليست من نقاط الخطورة الحرجة التي قد تسمح للجهات الفاعلة بالتهديد بتنفيذ التعليمات البرمجية أو الأوامر عن بُعد على الخوادم الضعيفة للاستيلاء عليها ، إلا أنه يمكن استهدافها في هجمات ضد شبكات المؤسسة.

لن تكون هذه هي المرة الأولى التي يحدث فيها ذلك منذ أن تم اختراق خوادم Jenkins غير المصححة من قبل لتعدين عملة Monero المشفرة.

ومع ذلك ، من المرجح أن يستغل المهاجمون المحتملون أيام الصفر هذه في هجمات الاستطلاع مما يسمح لهم باكتساب مزيد من التبصر في البنية التحتية للشركة المستهدفة.