اخلاء مسؤولية | DISCLAIMER

يتم الاستفادة من إجراءات GitHub وأجهزة Azure الافتراضية (VMs) لتعدين العملات المشفرة المستند إلى السحابة ، مما يشير إلى المحاولات المستمرة من جانب الجهات الفاعلة الخبيثة لاستهداف موارد السحابة لأغراض غير مشروعة.

قال ماجنو لوجان الباحث في تريند مايكرو في تقرير الأسبوع الماضي: “يمكن للمهاجمين إساءة استخدام الخوادم أو الخوادم التي توفرها GitHub لتشغيل خطوط الأنابيب والأتمتة الخاصة بالمؤسسة عن طريق تنزيل وتثبيت أجهزة تعدين العملات المشفرة الخاصة بهم بشكل ضار لتحقيق الربح بسهولة”.

إجراءات GitHub (GHAs) عبارة عن نظام أساسي للتكامل المستمر والتسليم المستمر (CI / CD) يسمح للمستخدمين بأتمتة إنشاء البرامج واختبارها وخط أنابيب النشر. يمكن للمطورين الاستفادة من الميزة لإنشاء مهام سير عمل تقوم ببناء واختبار كل طلب سحب إلى مستودع تعليمات برمجية ، أو نشر طلبات سحب مدمجة في الإنتاج.

تتم استضافة كل من برامج تشغيل Linux و Windows على أجهزة افتراضية Standard_DS2_v2 على Azure وتأتي مع وحدتي vCPU وذاكرة 7 جيجابايت.

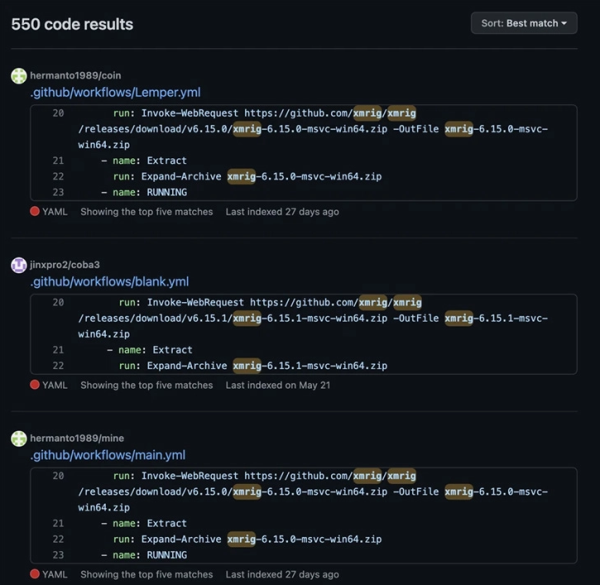

قالت الشركة اليابانية إنها حددت ما لا يقل عن 1000 مستودعات وأكثر من 550 عينة رمز تستفيد من النظام الأساسي لتعدين العملة المشفرة باستخدام المتسابقين المقدمين من GitHub. تم إخطار خدمة استضافة التعليمات البرمجية المملوكة لشركة Microsoft بالمشكلة.

علاوة على ذلك ، تم العثور على 11 مستودعاً لإيواء متغيرات مماثلة من برنامج YAML النصي الذي يحتوي على أوامر لتعدين عملات Monero ، وكلها تعتمد على نفس المحفظة ، مما يشير إلى أنها إما عمل يدوي لممثل واحد أو مجموعة تعمل جنبًا إلى جنب.

قال لوجان: “طالما أن المهاجمين الخبثاء يستخدمون حساباتهم ومستودعاتهم فقط ، فلا داعي للقلق لدى المستخدمين النهائيين”. “تظهر المشكلات عند مشاركة GHAs هذه على GitHub Marketplace أو استخدامها كعنصر تبعية لإجراءات أخرى.”

من المعروف أن المجموعات الموجهة نحو Cryptojacking تتسلل إلى عمليات النشر السحابية من خلال استغلال ثغرة أمنية داخل الأنظمة المستهدفة ، مثل الثغرة الأمنية غير المصححة أو بيانات الاعتماد الضعيفة أو تنفيذ السحابة الذي تم تكوينه بشكل خاطئ.

تشمل بعض الجهات الفاعلة البارزة في مشهد التعدين غير القانوني للعملات المشفرة 8220 و Keksec (المعروف أيضًا باسم Kek Security) و Kinsing و Outlaw و TeamTNT.

تتميز مجموعة أدوات البرامج الضارة أيضًا باستخدام البرامج النصية للقتل لإنهاء وحذف مُعدِّن العملات المشفرة المتنافسين لإساءة استخدام الأنظمة السحابية لمصلحتهم الخاصة ، حيث وصفتها Trend Micro بأنها معركة “خاضت للسيطرة على موارد الضحية”.

ومع ذلك ، فإن نشر أدوات التشفير ، إلى جانب تكبد البنية التحتية وتكاليف الطاقة ، يعد أيضًا مقياسًا لسوء النظافة الأمنية ، مما يمكّن الجهات الفاعلة في التهديد من تسليح الوصول الأولي المكتسب من خلال التهيئة السحابية الخاطئة لتحقيق أهداف أكثر ضررًا مثل تسلل البيانات أو برامج الفدية.

“أحد الجوانب الفريدة […] هو أن مجموعات الجهات الفاعلة الخبيثة لا تضطر فقط إلى التعامل مع أنظمة أمان المنظمة المستهدفة وموظفيها ، ولكن يتعين عليهم أيضًا التنافس مع بعضهم البعض للحصول على موارد محدودة ،” أشارت الشركة في تقرير سابق .

“تعتبر معركة السيطرة على خوادم الضحية والاحتفاظ بها قوة دافعة رئيسية لتطوير أدوات وتقنيات هذه المجموعات ، مما يدفعهم إلى تحسين قدرتهم باستمرار على إزالة المنافسين من الأنظمة المخترقة وفي نفس الوقت مقاومة الإزالة الخاصة “.