اخلاء مسؤولية | DISCLAIMER

لوحظ وجود عامل تهديد مرتبط بعملية LockBit 3.0 ransomware-as-a-service (RaaS) يسيء استخدام أداة سطر أوامر Windows Defender لفك تشفير وتحميل حمولات Cobalt Strike.

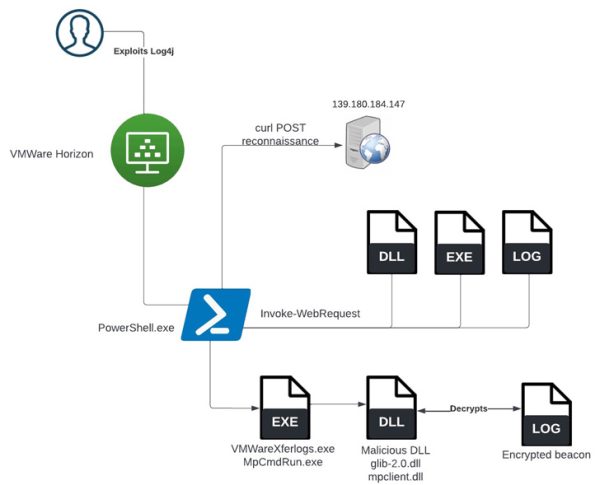

وفقًا لتقرير نشرته شركة SentinelOne الأسبوع الماضي ، فقد وقع الحادث بعد الحصول على وصول أولي عبر ثغرة Log4Shell ضد خادم VMware Horizon غير المصحح.

“بمجرد تحقيق الوصول المبدئي ، نفذ المهاجمون سلسلة من أوامر التعداد وحاولوا تشغيل أدوات متعددة لما بعد الاستغلال ، بما في ذلك Meterpreter ، و PowerShell Empire ، وطريقة جديدة لتحميل Cobalt Strike ، الباحث جوليو دانتاس ، جيمس قال هووم وجوليان ريسدورفر.

LockBit 3.0 (المعروف أيضًا باسم LockBit Black) ، والذي يأتي مع شعار “Make Ransomware Great Again !،” هو التكرار التالي لعائلة LockBit RaaS الغزيرة التي ظهرت في يونيو 2022 لتسوية نقاط الضعف الحرجة التي تم اكتشافها في سابقتها.

إنه معروف بتأسيس ما هو أول مكافأة على الإطلاق لبرنامج RaaS. إلى جانب عرض موقع تسريب تم تجديده لأهداف غير متوافقة مع الاسم والعار ونشر البيانات المستخرجة ، فإنه يتضمن أيضًا أداة بحث جديدة لتسهيل العثور على بيانات ضحية محددة.

إن استخدام تقنيات العيش خارج الأرض (LotL) من قبل المتسللين السيبرانيين ، حيث تُستخدم البرامج والوظائف المشروعة المتاحة في النظام لما بعد الاستغلال ، ليس بالأمر الجديد وعادة ما يُنظر إليه على أنه محاولة للتهرب من الكشف عن طريق برامج الأمان .

في وقت سابق من هذا الشهر ، تم العثور على شركة تابعة لـ LockBit قد استفادت من أداة سطر أوامر VMware تسمى VMwareXferlogs.exe لإسقاط Cobalt Strike. ما هو مختلف هذه المرة هو استخدام MpCmdRun.exe لتحقيق نفس الهدف.

MpCmdRun.exe هي أداة سطر أوامر لتنفيذ وظائف مختلفة في Microsoft Defender Antivirus ، بما في ذلك البحث عن البرامج الضارة ، وجمع بيانات التشخيص ، واستعادة الخدمة إلى إصدار سابق ، من بين أمور أخرى.

في الحادث الذي تم تحليله بواسطة SentinelOne ، تبع الوصول الأولي تنزيل حمولة Cobalt Strike من خادم بعيد ، والتي تم فك تشفيرها وتحميلها لاحقًا باستخدام الأداة المساعدة Windows Defender.

قال الباحثون: “الأدوات التي يجب أن تخضع لفحص دقيق هي تلك التي قامت المنظمة أو برمجيات أمن المنظمة باستثناءات لها”.

“تتمتع منتجات مثل VMware و Windows Defender بانتشار كبير في المؤسسة وأداة مساعدة عالية لممثلي التهديد إذا سُمح لهم بالعمل خارج ضوابط الأمان المثبتة.”

تأتي النتائج في الوقت الذي يقوم فيه وسطاء الوصول الأوليون (IABs) ببيع الوصول بنشاط إلى شبكات الشركة ، بما في ذلك مزودي الخدمات المُدارة (MSPs) ، إلى جهات التهديد الزميلة من أجل الربح ، مما يوفر بدوره وسيلة لإخلال عملاء المصب.

في مايو 2022 ، حذرت سلطات الأمن السيبراني من أستراليا وكندا ونيوزيلندا والمملكة المتحدة والولايات المتحدة من هجمات تسليح مزودي الخدمات المدارة المعرضين للخطر (MSPs) باعتباره “ناقل وصول أولي إلى شبكات ضحايا متعددة ، مع تأثيرات متتالية على مستوى العالم”.

قال هارلان كارفي الباحث في Huntress ، حث الشركات على تأمين شبكاتها وتنفيذ المصادقة متعددة العوامل (MFA): “تظل برامج MSP هدفًا جذابًا لسلسلة التوريد للمهاجمين ، لا سيما IABs”.

![NCK Box Premium v2 / Pro iOS Module v0.6 Released – [01/07/2024]](https://halabtech.com/wp-content/uploads/2022/12/bigproduct_1506597834_1595790744_nck_dongle_pro_max-80x80.jpg)